Una delle costanti nel Phishing è far sembrare la richiesta dell’attaccante leggittima e proveniete da una fonte attendibile.

Esistono tre principali tecniche di Phishing, che si distinguono per complessità, scenario e attori.

Phishing

Nel Phishing tradizionale (quello a cui siamo tutti abituati), l’attaccante invia una quantità enorme di email a tutte le potenziali vittime. Queste email spesso mirano al furto di credenziali o alla truffa, come quelle che chiedono credenziali di Facebook o quelle che promettono un’eredità dal parente lontano (truffa alla nigeriana). Queste email di solito sono rivolte ad utenti inesperti, alcuni dei quali purtroppo cedono alle lusinghe del truffatore.

Nel Phishing tradizionale (quello a cui siamo tutti abituati), l’attaccante invia una quantità enorme di email a tutte le potenziali vittime. Queste email spesso mirano al furto di credenziali o alla truffa, come quelle che chiedono credenziali di Facebook o quelle che promettono un’eredità dal parente lontano (truffa alla nigeriana). Queste email di solito sono rivolte ad utenti inesperti, alcuni dei quali purtroppo cedono alle lusinghe del truffatore.

Per le aziende questo tipo di tecnica è abbastanza facile da evitare, queste email non sono curate nei minimi dettagli e presentano una serie incongruenze che da un occhio attento vengono rapidamente individuate.

Spear Phishing

Lo Spear Phishing al contrario del Phishing tradizionale è molto difficile da evitare. Perchè è rivolta ad un particolare individuo, o ad una ristretta cerchia di individui. Solitamente nel contesto di grandi aziende private o governative.

Lo Spear Phishing al contrario del Phishing tradizionale è molto difficile da evitare. Perchè è rivolta ad un particolare individuo, o ad una ristretta cerchia di individui. Solitamente nel contesto di grandi aziende private o governative.

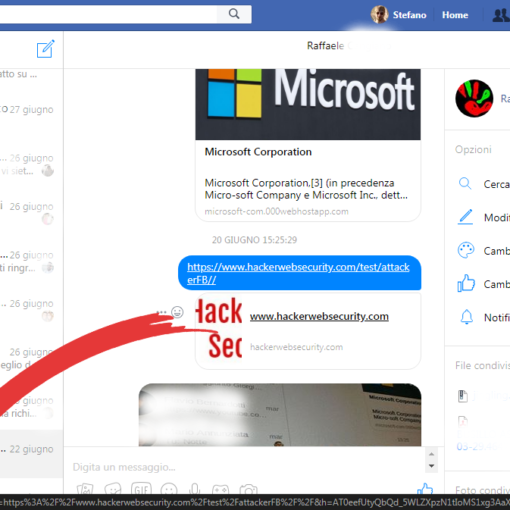

Le email in questo caso non sono mai estemporanee, ma potrebbero far parte di una conversazione precedente, esempio banale come un cliente che sta comunicando con un azienda. L’attaccante che ricorre allo Spear Phishing ha un’ottima conoscenza della vittima, ed ha compiuto una buona opera di Information Gathering.

Il costrutto di queste email è molto preciso, nulla viene lasciato al caso. Possono essere falsificate le anteprime dei link (quelle in basso a sinistra quando oscilliamo il mouse sul collegamneto), vengono utilizzati gli Open Redirect e/o le XSS Riflesse, e non solo….

Non preoccupatevi in questa serie di articoli ci concentreremo principalmente sullo Spear Phishing, vi mostreremo Casi Reali e ne Realizzeremo uno Noi!!

Watering Hole

Le precedenti due tecniche di Phishing hanno una problematica in comune, ossia che la vittima dovrà cliccare un link su richiesta dell’attaccante.

Le precedenti due tecniche di Phishing hanno una problematica in comune, ossia che la vittima dovrà cliccare un link su richiesta dell’attaccante.

Come dico spesso, lo spionaggio si fa in due! Occorre uno che spia e un’altro disposto a farsi spiare 🙂 !

Il Watering Hole si svolge in uno scenario completamente diverso. In questo caso l’attaccante comprometterà un sito Web, di conseguenza i target saranno tutti gli utenti di quel particolare sito. Per coloro che visiteranno la pagina compromessa, un exploit tenterà di sfruttare una falla del loro browser per inniettare del codice.

Questo tipo di Phishing può essere rivolto a determinati individui di interesse per l’attaccante o semplicemente agli utenti del sito.

Di solito a rendere possibile questo attacco sono vulnerabilità presenti del sito, per lo più XSS-Stored, ma non solo….

Esistono altre tecniche di Phishing oltre a queste, che tratteremo in futuro.