Abbiamo visto in un precedente articolo una Open Redirect di Google.

Vedi l’articolo: https://www.hackerwebsecurity.com/google-vulnerabilita-open-redirect/

Oggi vedremo una Open Redirect di Facebook!

A tutti è chiaro il principio di tale tecnica a questo punto. Se non fosse chiaro vi invito a rileggere l’articolo sopracitato.

A differenza dell’esempio mostrato in Google, cioè il CASO 2 il sistema di alert di Facebook è la vulnerabilità stessa!!!

Se manipolo un URL (difettoso di Google) nel tentativo di reindirizzare la vittima verso il sito malevolo, Google tenterà di avvisarla in questo modo:

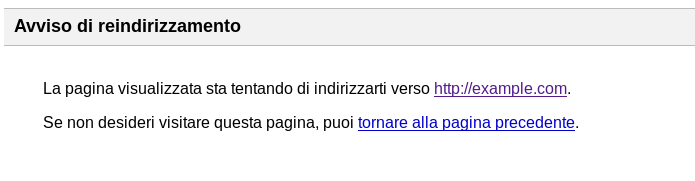

Lo stesso farebbe Facebook cosi:

La differenza è che nel caso di Google se clicco sul link di reindirizzamento nel nostro caso “http://example.com” finisco sul sito effettivo.

Nel caso di Facebook se clicco tasto destro sul bottone “Segui link” e poi eseguo dal menu a tendina “copia indirizzo” si verifica un Open Redirect!!

URL con Avviso di Uscita:

URL Manipolato (senza Avviso di Uscita)

Per dirottare l’utente verso la finta pagina malevola abbiamo creato la seguente directory: “/test/attackerFB/index.html”

Come si verifica questa Open Redirect?

Il sistema di reindirizzamento degli URL si basa su un file “*.php”, nel nostro caso specifico il file è “l.php”

Per quanto riguarda gli altri parametri abbiamo:

u= [per il reindirizzamento all’URL finale]

h= [è utilizzato per l’autenticazione]

I parametri appena visti non hanno alcuna relazione con: “enc=” ed “s=”

Struttura URL:

http://www.facebook.com/l.php?u=Sito-Malevolo;h=Hash-Autenticazione….

Quando clicchiamo sul bottone “Segui link”, un URL valido, completo di parametri verrà generato! Semplice no?

Per maggiori dettagli vi rimando a questa guida: http://www.tetraph.com/blog/open-redirect/facebook-open-redirect/

N.B.

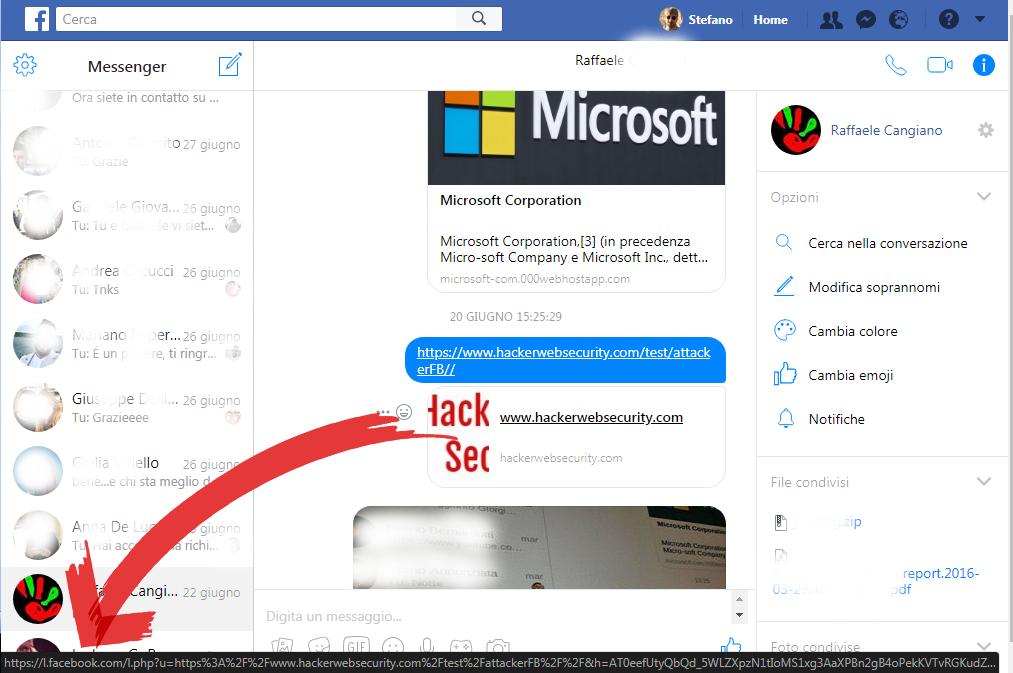

Anche il Messenger di Facebook presenta lo stesso problema.

L’attaccante invia a se stesso il link malevolo tramite Messenger, Facebook genera un URL di Redirect al sito malevolo, tutto qui.

Proof Of Concept :