Capitolo 1: Introduzione alle Indagini OSINT

Le indagini OSINT (Open Source Intelligence) rappresentano un metodo fondamentale per ottenere informazioni da fonti di dati pubbliche e aperte. Queste fonti includono, ma non sono limitate a, siti web, social media, forum online, database pubblici e molto altro ancora. Gli investigatori OSINT devono avere una vasta gamma di competenze, inclusa la capacità di navigare efficacemente attraverso le fonti di dati disponibili e di analizzare le informazioni raccolte in modo accurato e contestuale.

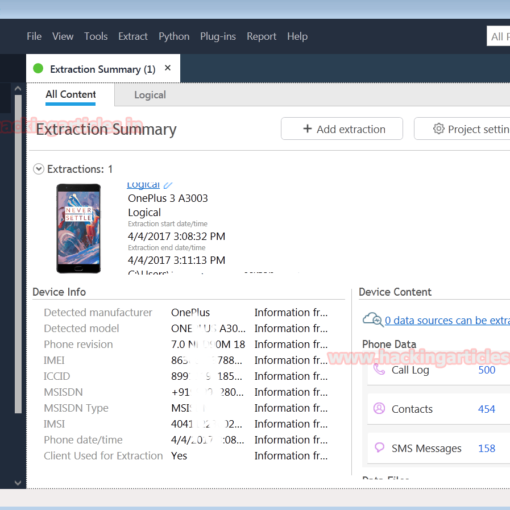

Capitolo 2: Strumenti e Tecniche OSINT

Strumenti di Raccolta Dati OSINT

- Motori di Ricerca Avanzati: Google è spesso il punto di partenza per molte ricerche OSINT, ma esistono anche motori di ricerca avanzati specializzati, come Shodan per dispositivi IoT.

- Analisi dei Social Media: Gli strumenti di monitoraggio come Mention o Brandwatch consentono di monitorare le conversazioni sui social media per raccogliere informazioni pertinenti.

- Analisi delle Immagini e dei Video: Strumenti come Reverse Image Search di Google o Yandex consentono di identificare l’origine e l’uso precedente di immagini online.

- Analisi dei Metadati: Software come ExifTool permettono di estrarre e analizzare i metadati incorporati in immagini, video, documenti e altri file digitali.

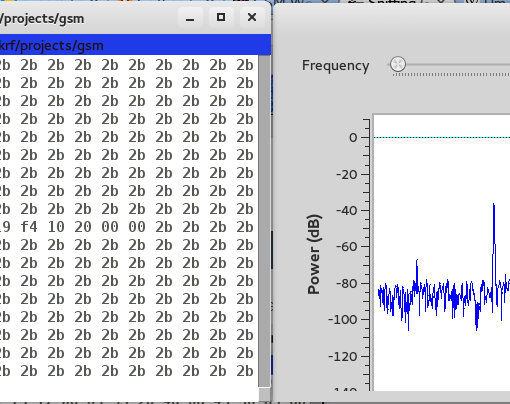

- Analisi di Domini e Indirizzi IP: Strumenti WHOIS e DNSLookup forniscono informazioni dettagliate sui proprietari di domini e sugli indirizzi IP associati.

Tecniche OSINT

- Ricerca Diretta: Utilizzare le query di ricerca avanzata per filtrare e trovare informazioni specifiche online.

- Analisi delle Relazioni: Mappare le relazioni tra diverse entità, come persone, organizzazioni o siti web, per identificare connessioni e pattern.

- Analisi Temporale: Esaminare i dati nel contesto temporale per comprendere l’evoluzione delle informazioni nel tempo.

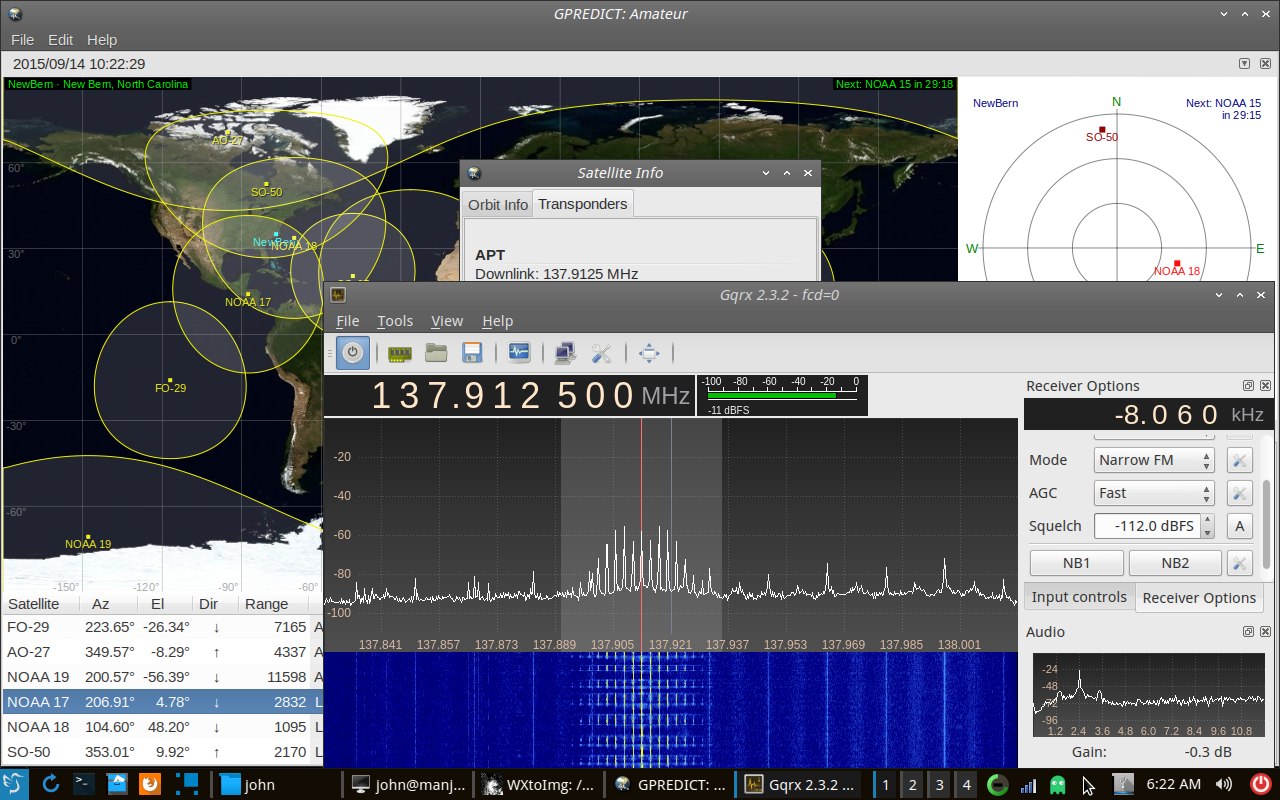

- Analisi Geografica: Utilizzare dati geografici per identificare la localizzazione fisica di entità e eventi.

Unisciti al nostro canale Telegram per rimanere aggiornato sulle ultime notizie, offerte speciali e altro ancora!

Capitolo 3: Indagine su Dominio e Indirizzo IP

Passaggi Preliminari

- Identificazione del Dominio o dell’Indirizzo IP: Raccogliere il nome del dominio o l’indirizzo IP da esaminare, che potrebbe essere associato a un sito web, un server o una risorsa online.

Analisi del Dominio

- WHOIS Lookup: Questo strumento fornisce informazioni sul proprietario del dominio, inclusi nome, indirizzo e informazioni di contatto.

- Analisi DNS: Eseguire una ricerca DNS per identificare gli indirizzi IP associati al dominio e altri record DNS, come MX per le email o SPF per l’autenticazione.

Analisi dell’Indirizzo IP

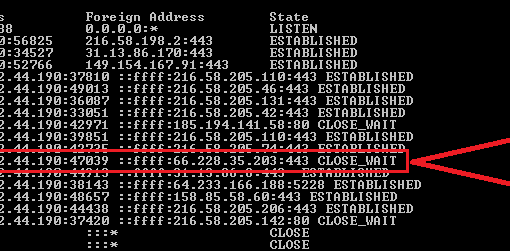

- Scansione di Porte e Servizi: Utilizzare strumenti come NMAP per eseguire una scansione delle porte aperte e dei servizi in esecuzione sull’indirizzo IP.

- Geolocalizzazione: Determinare la posizione approssimativa dell’indirizzo IP utilizzando servizi come MaxMind o GeoIP.

Capitolo 4: Tracciamento di un’email Fraudolenta

Identificazione dell’email

- Analisi dell’Intestazione dell’email: Esaminare attentamente l’intestazione dell’email per identificare il percorso di invio, gli indirizzi IP e altre informazioni utili.

- Analisi del Mittente: Verificare l’autenticità dell’indirizzo email del mittente, cercando discrepanze o segnali di phishing.

Analisi del Contenuto dell’email

- Analisi del Testo: Leggere attentamente il contenuto dell’email per individuare eventuali errori grammaticali o inconsistenze che potrebbero indicare un’email fraudolenta.

- Analisi degli Allegati e dei Link: Verificare la sicurezza degli allegati e dei link presenti nell’email, evitando di aprire o fare clic su contenuti sospetti.

Tracciamento dell’Indirizzo IP del Mittente

- Esaminare l’Intestazione dell’email: Identificare gli indirizzi IP presenti nell’intestazione dell’email e tracciare il percorso di invio utilizzando strumenti come IPTrackerOnline o IP2Location.

- Geolocalizzazione: Determinare la posizione approssimativa dell’indirizzo IP del mittente per identificare la sua origine geografica.

Capitolo 5: Importanza della Prevenzione

La prevenzione è cruciale per proteggere le organizzazioni e gli individui dalle minacce online. Alcune pratiche preventive includono:

- Sicurezza Informatica: Implementare misure di sicurezza informatica robuste, come l’autenticazione a due fattori e la crittografia dei dati sensibili.

- Consapevolezza degli Utenti: Formare il personale e gli utenti finali sull’importanza della sicurezza informatica e sui rischi associati alle minacce online.

- Aggiornamenti Software: Mantenere aggiornati i software e i dispositivi per correggere le vulnerabilità di sicurezza e proteggere da exploit e malware.

- Monitoraggio delle Minacce: Monitorare costantemente le attività online per individuare e rispondere tempestivamente alle minacce emergenti.

Conclusioni

Le indagini OSINT forniscono un metodo efficace per raccogliere e analizzare informazioni da fonti pubbliche e aperte. Attraverso l’utilizzo di strumenti e tecniche appropriati, è possibile condurre indagini approfondite su domini, indirizzi IP e email fraudolente. Tuttavia, la prevenzione rimane l’elemento chiave per proteggere le organizzazioni e gli individui dalle minacce online, richiedendo un approccio proattivo e una consapevolezza costante dei rischi.