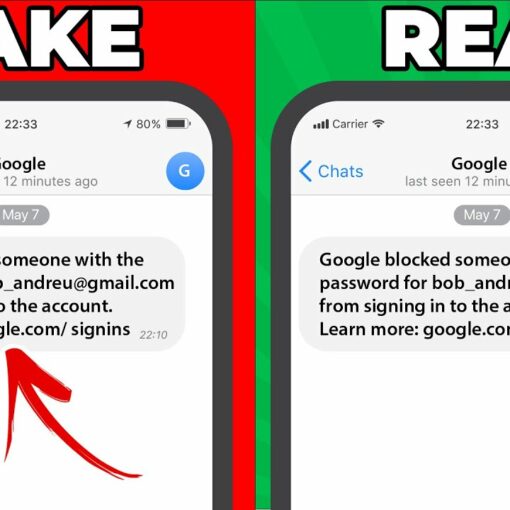

Anche oggi volevamo discutere con Voi di un altro strumento che se in possesso di un utente malevolo può creare non pochi problemi ad un’azienda o persona fisica. Volevamo parlare del cosiddetto captatore informatico (come lo chiamano gli avvocati) meglio conosciuto come SPY PHONE.

Lo Spy Phone (Android o IoS) è un software spia cellulare progettato per il monitoraggio e il controllo di tutte le attività di un utente telefonico/tablet. L’applicazione viene eseguita in modalità “hidden” e consente ad esempio l’intercettazione e la registrazione delle conversazioni telefoniche, SMS, Chat instantanea (WhatsApp, Telegram, …), audio ambientale, localizzazione del telefono e controllo degli account (Gmail, Facebook) utilizzati per diversi tipi di servizi.

L’installazione del software (cosi come quella per lo SpyPC) richiede un minutaggio relativamente basso (circa 3 min) si scarica l’eseguibile e lo si avvia all’interno del telefono target, quest’ultimo permetterà l’annidamento del software all’interno dei software presenti nello smartphone.

Il software genererà un processo da un nome comune e abbastanza ingannevole (es. System)

E’ importante sottolineare che le misure di protezione insite all’interno di smartphone (sia Android che iPhone) fanno si che alcune funzioni di questo software siano limitate (es. intercettazione della Telefonata Vocale di WhatsApp, Telegram)

Per ovviare a questo problema l’utente malevolo può effettuare il root del telefono per “sbloccare” determinate opzioni/funzioni che permettano l’utilizzo di TUTTE le funzioni dello Spy Phone. Il processo di Root richiede comunque una conoscenza tecnica più approfondita ed è limitato solo a determinate tipologie di dispositivi, pertanto l’utente malevolo può trovarsi difronte questo ostacolo abbastanza grande.

Il software, cosi come lo SpyPC, può comunicare con un Server C&C direttamente gestito dall’attaccante il quale permette l’invio di comandi remoti allo smartphone target e il download dei dati acquisiti e trasferiti dal telefono obiettivo.

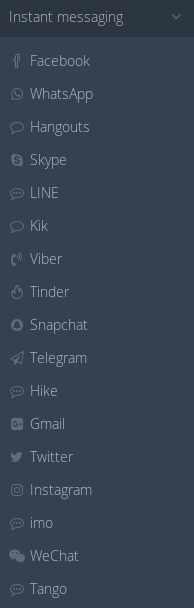

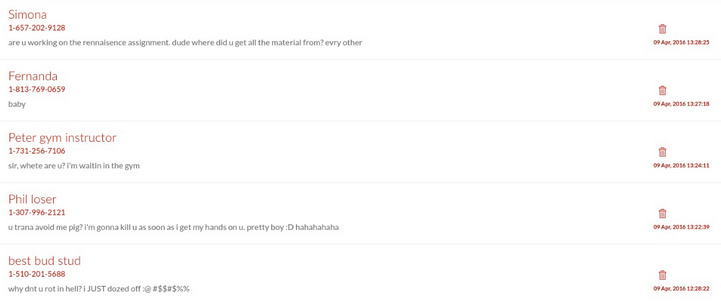

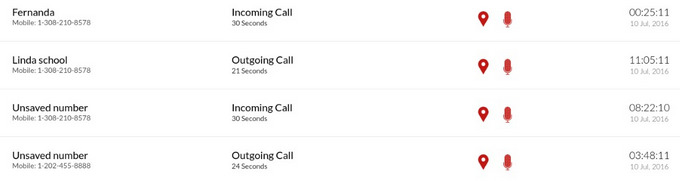

Qui un esempio di schermate di gestione:

Controllo Messaggistica (No Root)

Messaggi WhatsApp

Lista chiamate inviate/ricevute

Messaggi Facebook

L’articolo vuole essere puramente informativo mettendo in luce i pericoli che un’utente può incontrare affinchè possa prendere le adeguate contromisure. Come al solito vogliamo sposare la nostra filosofia de “Il miglior modo di difendersi è saper conoscere gli strumenti di attacco”. Grazie per l’attenzione.