Google ha corretto un bug nel suo strumento di feedback incorporato nei suoi servizi che potrebbe essere sfruttato da un utente malintenzionato per rubare potenzialmente screenshot di documenti Google Docs sensibili semplicemente incorporandoli in un sito Web dannoso.

Il difetto è stato scoperto il 9 luglio dal ricercatore di sicurezza Sreeram KL , per il quale gli è stato assegnato $ 3133,70 nell'ambito del Vulnerability Reward Program di Google.

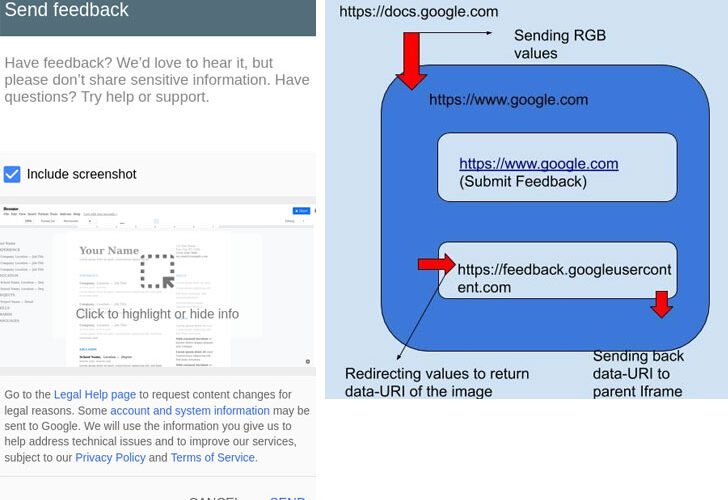

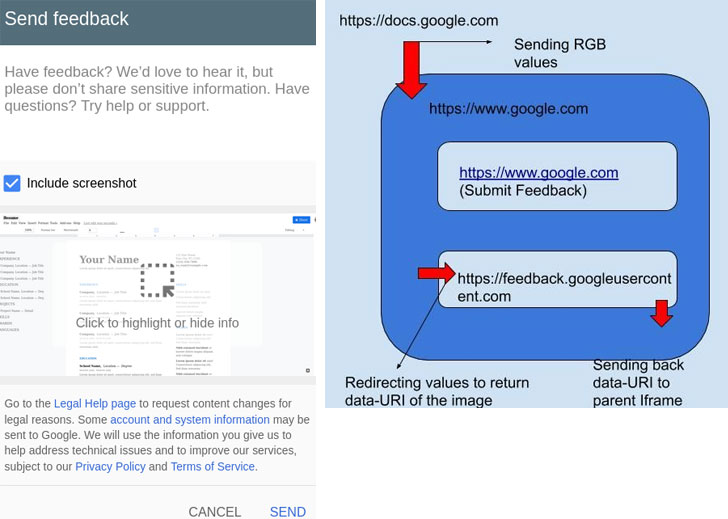

Molti dei prodotti Google, incluso Google Docs, sono dotati di un'opzione " Invia feedback " o "Guida per migliorare i documenti" che consente agli utenti di inviare feedback insieme a un'opzione per includere uno screenshot, qualcosa che viene caricato automaticamente per evidenziare problemi specifici.

Ma invece di dover duplicare la stessa funzionalità su tutti i suoi servizi, la funzione di feedback viene implementata nel sito web principale di Google ("www.google.com") e integrata ad altri domini tramite un elemento iframe che carica il contenuto del popup da "feedback .googleusercontent.com. "

Ciò significa anche che ogni volta che viene incluso uno screenshot della finestra di Google Docs, il rendering dell'immagine richiede la trasmissione dei valori RGB di ogni pixel al dominio genitore (www.google.com), che quindi reindirizza quei valori RGB al dominio del feedback, che alla fine costruisce l'immagine e la invia indietro nel formato codificato Base64.

Sreeram, tuttavia, ha identificato un bug nel modo in cui questi messaggi venivano trasmessi a "feedback.googleusercontent.com", consentendo così a un utente malintenzionato di modificare il frame su un sito Web esterno arbitrario e, a sua volta, rubare e dirottare screenshot di Google Documenti che erano pensato per essere caricato sui server di Google.

In particolare, il difetto deriva dalla mancanza dell'intestazione X-Frame-Options nel dominio di Google Docs, che ha permesso di cambiare l'origine di destinazione del messaggio e di sfruttare la comunicazione cross-origin tra la pagina e il frame in essa contenuto.

Sebbene l'attacco richieda una qualche forma di interazione da parte dell'utente, ad esempio facendo clic sul pulsante "Invia feedback", un exploit potrebbe facilmente sfruttare questa debolezza per acquisire l'URL dello screenshot caricato ed esfiltrarlo in un sito dannoso.

Ciò può essere ottenuto incorporando un file di Google Docs in un iFrame su un sito Web canaglia e dirottando il frame popup di feedback per reindirizzare i contenuti a un dominio a scelta dell'aggressore.

L'impossibilità di fornire un'origine di destinazione durante la comunicazione tra le origini solleva problemi di sicurezza in quanto rivela i dati inviati a qualsiasi sito web.

"Specificare sempre un'origine di destinazione esatta, non *, quando si utilizza postMessage per inviare dati ad altre finestre", afferma la documentazione di Mozilla . "Un sito dannoso può cambiare la posizione della finestra a tua insaputa e quindi può intercettare i dati inviati tramite postMessage."