La rete SS7 può essere compromessa dagli aggressori, rendendo la crittografia inefficace.

I ricercatori di Positive Technologies hanno avvertito che, sebbene i servizi di messaggistica, come WhatsApp e Telegram, abbiano introdotto la crittografia end-to-end per proteggere le comunicazioni degli utenti, le vulnerabilità nella rete Signaling System 7 (SS7) su cui fanno affidamento rendono questi miglioramenti della sicurezza inutili.

È risaputo che i codici monouso tramite SMS non sono sicuri, perché la comunicazione mobile non è sicura. Sia la rete SS7 che gli algoritmi di crittografia dell'interfaccia aerea soffrono di vulnerabilità. Gli attacchi a SS7 possono essere condotti da qualsiasi luogo e gli hacker possono scegliere altri obiettivi oltre alle chat di messaggistica. Vale la pena notare che tutti i test sono stati eseguiti con le impostazioni predefinite, ovvero la modalità che la maggior parte degli utenti applica.

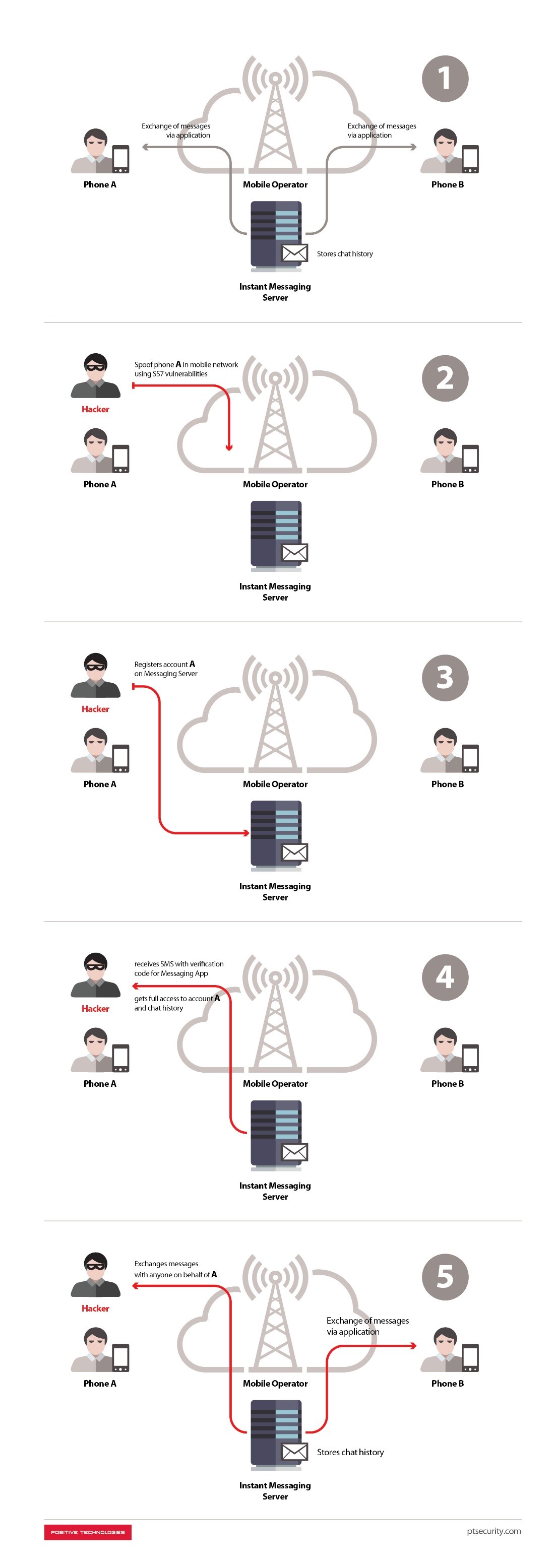

La visualizzazione semplificata e dettagliata dell'attacco è descritta nell'articolo.

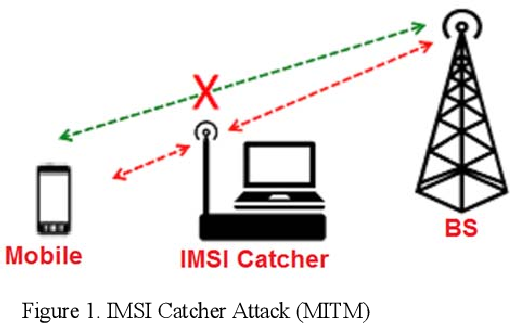

L'autenticazione tramite SMS è uno dei principali meccanismi di sicurezza per servizi come WhatsApp, Facebook, Google, Viber, ecc. Dispositivi e applicazioni inviano messaggi SMS tramite la rete SS7 per verificare l'identità e un utente malintenzionato può facilmente intercettarli e assumere l'identità dell'utente legittimo .

Il modo in cui la nostra ricerca potrebbe funzionare con successo è:

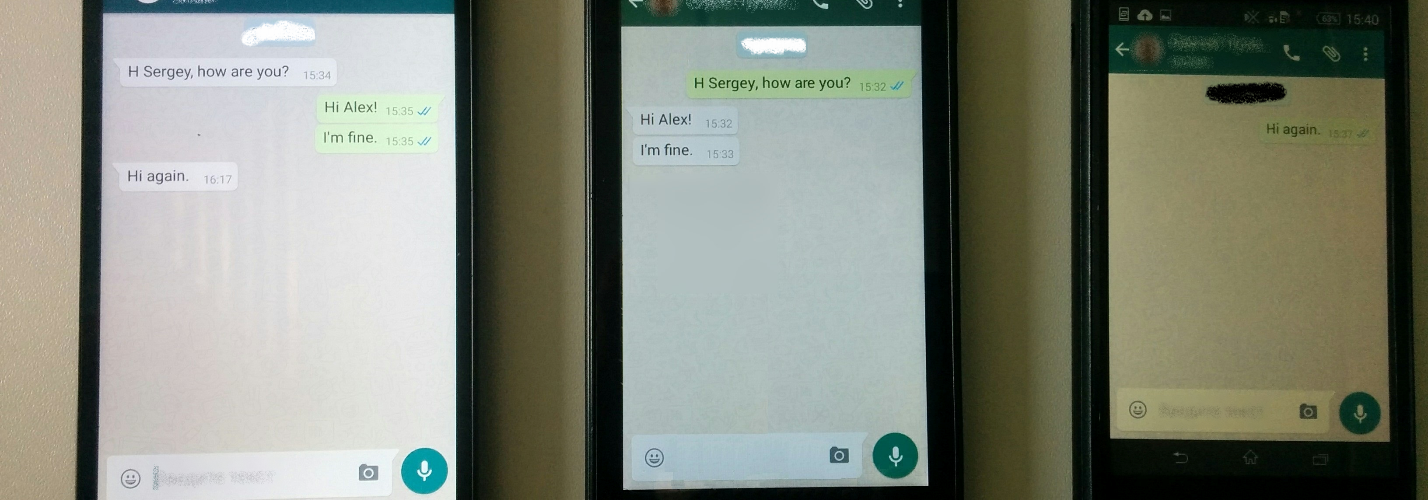

Abbiamo registrato un account Telegram di prova e abbiamo scambiato un paio di messaggi.

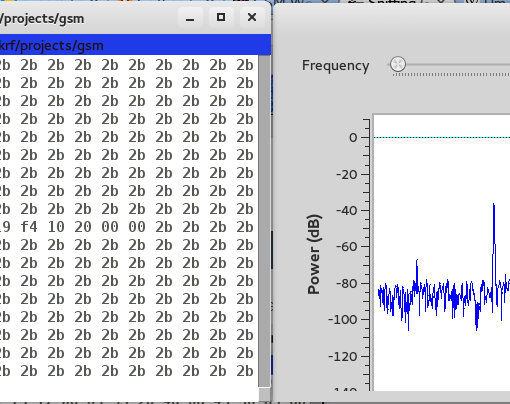

Quindi uno ha condotto un attacco SS7 su uno dei numeri di test.

Quindi si identifica l'IMSI ...

Riassegnazione dell'abbonato al nostro terminale ...

Recupero del profilo dell'abbonato ...

Recupero del profilo dell'abbonato ...

Completamento della procedura di riassegnazione dell'abbonato ...

Ora il numero della vittima è sotto il pieno controllo. Si avvia la connessione a Telegram sotto l'account della vittima (numero di telefono) su qualsiasi dispositivo e si riceve finalmente l'SMS richiesto ...

Dopo aver inserito il codice, si ottiene l'accesso completo all'account Telegram inclusa la possibilità di scrivere messaggi per conto della vittima e di leggere tutta la corrispondenza. Il telefono a destra ha una copia completa della corrispondenza dal dispositivo mobile a sinistra:

Tuttavia, in questa fase è impossibile leggere le chat segrete:

Ma puoi crearne uno nuovo e scrivere messaggi che impersonano la tua vittima:

Successivamente, lo stesso attacco è stato eseguito su WhatsApp. Allo stesso modo è stato ottenuto l'accesso all'account.

L'unica conclusione o osservazione importante che emerge da questa prova di concetto è:

1. Gli operatori di telefonia mobile devono migliorare la sicurezza dei segnali e rendere difficile per gli aggressori intercettare le varie comunicazioni e

2. I servizi di messaggistica come WhatsApp devono aggiungere un altro livello di verifica che gli utenti identificano, per evitare tali intercettazioni in futuro.

Fonte: https://www.ptsecurity.com/ww-en/about/news/whatsapp-encryption-rendered-ineffective-by-ss7-vulnerabilities/